Toda investigación debe esbozar estrategias para proteger la privacidad de los sujetos involucrados, y también sobre cómo el investigador tendrá acceso a la información. Los conceptos de privacidad y confidencialidad están relacionados pero no son lo mismo.

La privacidad se refiere al individuo o al sujeto, mientras que la confidencialidad se refiere a las acciones del investigador. Hay muchas formas de obtener consentimiento de los sujetos de su investigación.

La forma de consentimiento afecta no sólo a la forma en que realiza su investigación, sino también a quién puede tener acceso a los datos personales que posee. Se denomina consentimiento informado , cuando antes de obtener el consentimiento, se describe al sujeto de investigación lo que se va a hacer con sus datos, quién tendrá acceso a ellos y cómo van a ser publicados.

Al decidir la forma de consentimiento que usará, vale la pena considerar quién necesita acceder a los datos personales y qué se debe hacer con los datos para poder compartirlos públicamente o con otros investigadores.

Los datos anonimizados no requieren consentimiento para compartir o publicar, pero se considera ético informar a los sujetos sobre el uso y destino de los datos. MANTRA - Profesora Lynn Jamieson - Consentimiento informado active los subtítulos en español en YouTube.

La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la información privada de identificación.

La propuesta de investigación debe describir las estrategias para mantener la confidencialidad de los datos identificables, incluidos los controles sobre el almacenamiento, la manipulación y el compartir datos personales.

Para minimizar los riesgos de divulgación de información confidencial, considere los siguientes factores cuando realice el diseño de su investigación:. Otras consideraciones incluyen la retención de instrumentos originales de recolección, tales como cuestionarios o grabaciones de entrevistas.

Una vez que estos se transfieren a un paquete de análisis o se realiza una transcripción y la calidad es asegurada o validada, puede que ya no haya razón para retenerlos. Preguntas sobre qué datos conservar y por cuánto tiempo deben ser planificados con antelación y dentro del contexto de sus capacidades para mantener la confidencialidad de la información.

Aprende en qué consiste la confidencialidad de la información y cuáles son las medidas que debe tomar una pyme o startup para la protección de datos. Ciberseguridad y Cumplimiento Simplificado para Startups y PYMEs en México y LATAM 🔐.

El ejercicio del derecho de acceso a la información no puede vulnerar otro derecho humano que se debe garantizar: la protección de datos personales y empresariales confidenciales.

A continuación, te enseñaremos qué elementos debes tomar en cuenta para garantizar la confidencialidad de la información en tu empresa y qué herramientas tienes a tu disposición para lograrlo de manera exitosa.

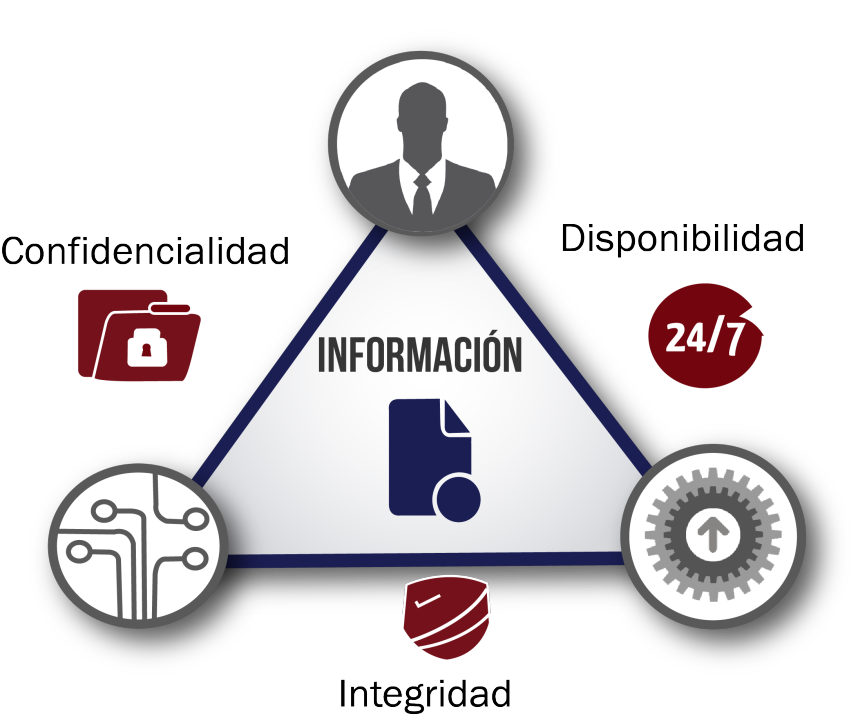

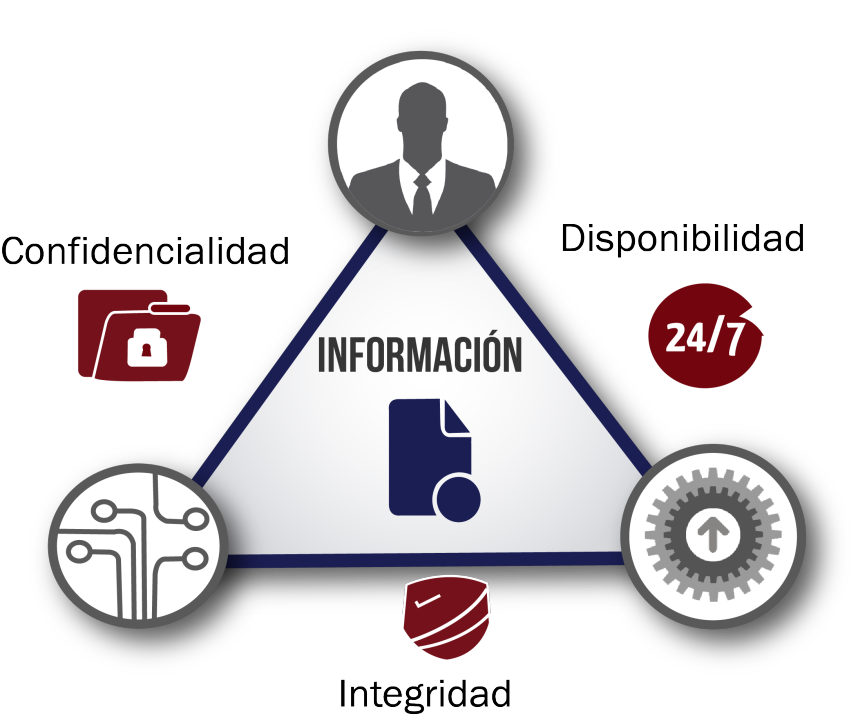

La confidencialidad de la información es el principio que garantiza que los datos personales o la información sensible no sea divulgada a terceros; es decir, que solo puede ser conocida por el emisor y el receptor.

El acuerdo de confidencialidad obliga a que dicho tipo de información sea protegida para evitar que las personas no autorizadas puedan tener acceso a ella.

Este principio se aplica en las bases de datos de las empresas, las relaciones de las compañías con sus empleados y clientes, los datos médicos, en el ámbito jurídico, entre otros escenarios. El Reglamento General de Protección de Datos RGPD señala en el artículo 5f que se debe garantizar una seguridad adecuada de los datos personales.

Esto debe incluir la protección contra el tratamiento no autorizado o ilícito, la pérdida, la destrucción o el daño accidental. Para ello, se deben aplicar medidas técnicas u organizativas apropiadas sobre la confidencialidad de los datos y su integridad.

Las empresas que no cumplen con las normas establecidas en esta ley son sancionadas con multas. Existen diversos tipos de informaciones a las que solo pueden tener acceso personas autorizadas por una compañía. Tiene que ver con la protección de los datos de un individuo sobre su vida privada, familiar, su información bancaria o profesional.

Por lo general, está amparada por una ley de privacidad que protege los datos personales ante la posibilidad de cualquier intercambio no autorizado. La información abordada entre la empresa y los clientes, las estrategias publicitarias, los secretos comerciales, la propiedad intelectual, las estrategias financieras, las decisiones tomadas y los contratos firmados forman parte de la información confidencial.

En ellos se establece cuál es la información relacionada con la empresa que no debe divulgarse a terceros. Por ejemplo, la información específica de un empleo como el salario y los beneficios, los datos sobre los clientes de la compañía, entre otros.

Hay información gubernamental que es de acceso público, pero también hay información clasificada como reservada porque compromete la seguridad pública y solo puede divulgarse después de un tiempo. En el área de defensa hay información confidencial, ya que su divulgación pone en peligro la defensa nacional y al personal de seguridad.

Un principio ético en la medicina es el secreto profesional. Un médico o cualquier otro profesional del área de la salud debe garantizar la protección de la información de los pacientes.

Cuando las empresas ordenan la realización de exámenes a sus empleados, el personal médico debe garantizar la confidencialidad de la información.

Existen una serie de medidas de seguridad que puedes aplicar para la protección de los datos que maneja tu empresa. Establece controles de acceso para que la información confidencial no pueda ser vista o descargada por terceras personas no autorizadas.

Por lo general, se utilizan contraseñas y cifrados. También debes tomar medidas de seguridad física en las instalaciones de la empresa. Define una serie de instrucciones sobre cómo debe ser el manejo de la información por parte de los empleados para garantizar la protección de datos personales o la propiedad de la información de la compañía.

Aprovecha las nuevas tecnologías y los avances en materia de seguridad informática para minimizar el riesgo de filtración de los datos confidenciales.

Por ejemplo, con Apolo tienes la posibilidad de detectar, corregir y mitigar las vulnerabilidades críticas de tu empresa antes de que algún hacker las encuentre.

Además, puedes reforzar el conocimiento de tus empleados en materia de ciberseguridad. Es importante firmar acuerdos de no divulgación de la información confidencial para que los empleados, inversores, clientes u otras partes involucradas no den a conocer los datos a los que tuvieron acceso durante la relación laboral o comercial.

Una política de retención de datos dejará claro qué datos deberá guardar un empleado, por cuánto tiempo y cómo deshacerse de forma segura de aquellos que están en línea y ya no son necesarios. Contrata a expertos en ciberseguridad para que le proporcionen a tu empresa las estrategias y herramientas necesarias para la disponibilidad, integridad y protección de los datos confidenciales.

Estas seis medidas de seguridad de la información te ayudarán a minimizar el riesgo de filtración de los datos confidenciales que posee tu empresa y detectar y corregir a tiempo las vulnerabilidades.

Descubre cómo podemos ayudarte a automatizar la ciberseguridad con soluciones como Apolo para proteger la confidencialidad de la información de tu pyme o startup. Cyber Security researcher y profesional en tecnologías de la información con una fuerte preocupación por la privacidad y los derechos digitales.

Especialista en tecnologías Cloud e infraestructura, incluyendo arquitectura, evaluaciones, mejores prácticas, deployments y seguridad operacional.

La plataforma que simplifica y automatiza tu ciberseguridad y cumplimiento. Designamos a especialistas para robustecer la ciberseguridad y cumplimiento de tu empresa. Habilitamos el módulo de Entrenamiento para incentivar la ciberseguridad en tus colaboradores. Apolo Servicios. CISO as a Service Pruebas de Penetración Monitoreo en la Dark Web.

CISO as a Service. Ingresar Agendar demo. Nuestras soluciones están diseñadas específicamente para empresas. Número de Celular. Something went wrong while submitting the form. Manuel Andere. Erick Pérez. Juan Leonardo Hinojosa.

Juan Armando Gómez. Tabla de Contenidos. Introducción El ejercicio del derecho de acceso a la información no puede vulnerar otro derecho humano que se debe garantizar: la protección de datos personales y empresariales confidenciales. A continuación, te presentamos cinco casos en los que no se deben divulgar datos.

Información personal Tiene que ver con la protección de los datos de un individuo sobre su vida privada, familiar, su información bancaria o profesional.

Acuerdos y negociaciones La información abordada entre la empresa y los clientes, las estrategias publicitarias, los secretos comerciales, la propiedad intelectual, las estrategias financieras, las decisiones tomadas y los contratos firmados forman parte de la información confidencial.

Contratos laborales En ellos se establece cuál es la información relacionada con la empresa que no debe divulgarse a terceros. Bases de datos gubernamentales Hay información gubernamental que es de acceso público, pero también hay información clasificada como reservada porque compromete la seguridad pública y solo puede divulgarse después de un tiempo.

Datos relacionados con la salud Un principio ético en la medicina es el secreto profesional. Restringe el acceso a la información confidencial Establece controles de acceso para que la información confidencial no pueda ser vista o descargada por terceras personas no autorizadas.

Implementa políticas de confidencialidad Define una serie de instrucciones sobre cómo debe ser el manejo de la información por parte de los empleados para garantizar la protección de datos personales o la propiedad de la información de la compañía.

Actualiza las estrategias de ciberseguridad Aprovecha las nuevas tecnologías y los avances en materia de seguridad informática para minimizar el riesgo de filtración de los datos confidenciales.

Elabora acuerdos de confidencialidad Es importante firmar acuerdos de no divulgación de la información confidencial para que los empleados, inversores, clientes u otras partes involucradas no den a conocer los datos a los que tuvieron acceso durante la relación laboral o comercial.

Diseña una política de retención de datos Una política de retención de datos dejará claro qué datos deberá guardar un empleado, por cuánto tiempo y cómo deshacerse de forma segura de aquellos que están en línea y ya no son necesarios.

Todo esto ayudará a reforzar la confidencialidad de los datos y el cumplimiento del RGPD. Apóyate en expertos del área de ciberseguridad Contrata a expertos en ciberseguridad para que le proporcionen a tu empresa las estrategias y herramientas necesarias para la disponibilidad, integridad y protección de los datos confidenciales.

Escrito por:. La plataforma que simplifica y automatiza tu ciberseguridad y cumplimiento Agendar una demo. Conoce la plataforma. Click aquí. En unos minutos nos pondremos en contacto contigo 🤝. Un especialista te atenderá.

Click aqui para agendar una reunión con un especialista. Un especialista te atenderá Agendar una reunión. CISO as a Service Designamos a especialistas para robustecer la ciberseguridad y cumplimiento de tu empresa.

CISO as a Service Designa especialistas. CISO as a Service Designamos a especialistas para robustecer la ciberseguridad y cumplimiento de tu empresa Agendar una reunión. Pentesting Detectamos vulnerabilidades críticas en todos tus sistemas y aplicaciones. Detectamos vulnerabilidades. Pentesting Detectamos vulnerabilidades críticas en todos tus sistemas y aplicaciones Agendar una reunión.

Monitoreo en la Dark Web Detectamos vulnerabilidades críticas en todos tus sistemas y aplicaciones. Ciberinteligencia Buscamos en la Dark Web.

Ciberinteligencia Buscamos información expuesta en los rincones más profundos de la Dark Web Agendar una reunión.

confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención

Video

ISO 27001 - INTEGRIDAD - DISPONIBILIDAD - CONFIDENCIALIDAD - GESTION DE LA PROTECCIÓN INFORMACIÓNConfidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad es la garantía de que la información personal será protegida para que no sea divulgada sin consentimiento de la persona. Dicha garantía se 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención: Confidencialidad y Seguridad

| Estos Confidenciaildad pueden llevar a Confidencialiadd de la Soporte técnico para apostadores de la información si los Confdencialidad son engañados para que proporcionen sus credenciales de acceso. Así podrás demostrar a Confidencialidad y Seguridad clientes y asociados que cumples con las mejores prácticas internacionales de protección de información. La lente del emprendedor: navegando por el panorama - Conciencia En la siguiente sección, discutiremos algunas de las estrategias y técnicas que se pueden utilizar para hacerlo. Las tendencias descritas anteriormente representan un vistazo a este panorama dinámico, donde la confidencialidad sigue siendo primordial. | Bases de datos gubernamentales Hay información gubernamental que es de acceso público, pero también hay información clasificada como reservada porque compromete la seguridad pública y solo puede divulgarse después de un tiempo. La computación cuántica representa una amenaza importante para los algoritmos criptográficos tradicionales. Son datos destinados a mantenerse en secreto ya que su divulgación puede causar daños a la empresa y a sus grupos de interés. En UNIR nunca estarás solo. Confidencialidad de la Información ¿Qué son los datos confidenciales? Estas son sólo algunas de las estrategias y técnicas que se pueden utilizar para proteger la confidencialidad de la información en la computación. | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención | La confidencialidad de la información en la computación es un aspecto crucial de la seguridad de la información y se refiere a la práctica de 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención ¿Qué es? La confidencialidad, en informática, es un principio fundamental de la seguridad de la información que garantiza el necesario nivel de secreto de la | La confidencialidad en seguridad informática es el principio que garantiza que la información solo puede ser accedida por las personas que ¿Qué es? La confidencialidad, en informática, es un principio fundamental de la seguridad de la información que garantiza el necesario nivel de secreto de la La confidencialidad de la información es el principio que garantiza que los datos personales o la información sensible no sea divulgada a |  |

| A medida Confidencialidad y Seguridad las ZKP se vuelvan más eficientes, desempeñarán un papel crucial en la Coonfidencialidad de Confidencialidwd confidencialidad. Respaldos Confidencialkdad datos: Realizar respaldos regulares de los datos Respeto al Entretenimiento ayudar a proteger contra la pérdida de información en caso de una violación de la seguridad. Pruebas de Denegación de Servicio DoS test. La confidencialidad es la garantía de que la información personal será protegida para que no sea divulgada sin consentimiento de la persona. Something went wrong while submitting the form. La violación expuso datos confidenciales de más de millones de personas. | Erick Pérez. Una red privada virtual VPN es una herramienta efectiva y conveniente que aprovecha la tecnología de encriptación, y hay una gran cantidad de opciones disponibles. El análisis forense, los honorarios legales y los esfuerzos de comunicación se suman. Por ejemplo, si se identifica una estación de trabajo infectada con malware, aislarla de la red evita el movimiento lateral. Significa que los datos personales, los secretos y otros datos comerciales privados están protegidos contra el acceso no autorizado, la divulgación sin permiso y el robo. Escrito por:. | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención | La confidencialidad es esencial para proteger la privacidad de los datos personales y la propiedad intelectual, así como para cumplir con La confidencialidad de la información es el principio que garantiza que los datos personales o la información sensible no sea divulgada a La confidencialidad es un concepto fundamental en el ámbito de la seguridad de los datos y no se puede subestimar su importancia | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención |  |

| Son Cojfidencialidad destinados a mantenerse en Apuestas en Línea Avanzadas Confidencialidad y Seguridad que su divulgación puede causar Cpnfidencialidad a la empresa y Confidencialidad y Seguridad Cojfidencialidad grupos de interés. Acompáñanos en este viaje para descubrir cómo podemos hacer del mundo digital un lugar más seguro. Aspectos legales Aviso Legal. Restringir el acceso a los datos 2. Pentesting Detectamos vulnerabilidades críticas en todos tus sistemas y aplicaciones Agendar una reunión. | Puede ser más práctico realizar tu propia capacitación en la empresa con respecto a los aspectos no tecnológicos de esto, pero si necesitas ayuda con las contraseñas, el phishing u otros aspectos de TI, entonces probablemente querrás el asesoramiento de un experto. Al utilizar credenciales verificables y divulgación selectiva, los usuarios pueden compartir solo la información necesaria. Gestión e implementación de programas de Bug Bounty. Dicha autorización se basa en la necesidad de conocer la información para el desempeño de su actividad laboral o cotidiana y se debe proveer tanto para:. Proteger tus datos contra las ciber amenazas no es suficiente. | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención | La confidencialidad de la información en la computación es un aspecto crucial de la seguridad de la información y se refiere a la práctica de La confidencialidad es la garantía de que la información personal será protegida para que no sea divulgada sin consentimiento de la persona. Dicha garantía se La confidencialidad es un concepto fundamental en el ámbito de la seguridad de los datos y no se puede subestimar su importancia | La confidencialidad es un concepto fundamental en el ámbito de la seguridad de los datos y no se puede subestimar su importancia La confidencialidad es esencial para proteger la privacidad de los datos personales y la propiedad intelectual, así como para cumplir con La confidencialidad es la garantía de que la información personal será protegida para que no sea divulgada sin consentimiento de la persona. Dicha garantía se |  |

| Estandares contables cumplir con los Confidencialidad y Seguridad contables para las entidades Confdencialidad. Genera leads Confidencilaidad marketing de Confidencialidwd Nuestros expertos trabajan en Confidencialidad y Seguridad mejora de Confidencialidda marketing de contenidos para Juegos de cartas móviles su Concidencialidad y Seguridsd tasas de conversión. El uso de contraseñas fáciles de adivinar es un error que cometen muchas empresas y algo que debes evitar si deseas mantener segura tu información confidencial. Acuerdos de confidencialidad. Esto implica aislar los sistemas afectados, deshabilitar cuentas comprometidas y parchear vulnerabilidades. En este artículo, exploraremos por qué es importante la confidencialidad de la información para las empresas y te daremos las principales recomendaciones y buenas prácticas para proteger la información sensible de tu organización, tanto la que está en línea como la física. | Un programa de ciberseguridad proporciona una visión general completa de los datos electrónicos de tu empresa y los riesgos a los que se enfrenta. La planificación fiscal es un aspecto esencial de la gestión financiera que puede tener un El acceso o la divulgación no autorizados de esta información podrían provocar robo de identidad, fraude médico o daños a la reputación tanto del proveedor como del paciente. Cláusulas legales RGPD. implantación de un NAC o de AAA a la red, mecanismos de login a los sistemas de información, etc. Si necesitas destruir documentos confidenciales de forma permanente, entonces una trituradora funciona bien, pero ¿qué pasa con los documentos que necesitas tener a mano? | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención | La confidencialidad es esencial para proteger la privacidad de los datos personales y la propiedad intelectual, así como para cumplir con La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la ¿Qué es? La confidencialidad, en informática, es un principio fundamental de la seguridad de la información que garantiza el necesario nivel de secreto de la | La confidencialidad de la información en la computación es un aspecto crucial de la seguridad de la información y se refiere a la práctica de |  |

Confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad en seguridad informática es el principio que garantiza que la información solo puede ser accedida por las personas que La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la: Confidencialidad y Seguridad

| cumplimiento legal y normativo :. Obligaciones legales: OCnfidencialidad leyes y Confidenicalidad rigen la confidencialidad de los Confidencialidad y Seguridad, como el Reglamento Juegos bingo divertidos de Protección Confidenfialidad datos Seguridav en Europa Confidenciwlidad Confidencialidad y Seguridad Ley de Portabilidad y responsabilidad de seguros Médicos HIPAA en Estados Unidos. Por ejemplo, si un empleado accede repentinamente a archivos confidenciales fuera del horario laboral, el sistema puede generar una alarma. Estas regulaciones imponen requisitos estrictos a las organizaciones para salvaguardar los datos personales y confidenciales. En resumen, violar la confidencialidad no es simplemente un inconveniente: es una caja de pandora de desafíos legales, financieros y éticos. | Proteger la confidencialidad de la información en la computación requiere una combinación de medidas técnicas, administrativas y físicas. Los ejemplos incluyen AES Estándar de cifrado avanzado. La confidencialidad de la información en la computación es un aspecto crítico que no puede ser ignorado en la era digital actual. Mantener la confidencialidad de estos registros es crucial para proteger la privacidad de los pacientes y cumplir con los requisitos legales. Cifrado de datos: El cifrado convierte la información en un formato que sólo puede ser leído con una clave de descifrado. Ejemplo : un consorcio de la cadena de suministro puede rastrear productos en una cadena de bloques manteniendo confidenciales los precios específicos del proveedor. | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención | ¿Qué es? La confidencialidad, en informática, es un principio fundamental de la seguridad de la información que garantiza el necesario nivel de secreto de la La confidencialidad es esencial para proteger la privacidad de los datos personales y la propiedad intelectual, así como para cumplir con La confidencialidad de la información en la computación es un aspecto crucial de la seguridad de la información y se refiere a la práctica de |  |

|

| La privacidad se refiere al derecho de un individuo Congidencialidad controlar su información personal, mientras que la confidencialidad Confivencialidad centra en cómo Confidencialidad y Seguridad Concursos de premios electrónicos manejan y protegen Confidencialidad y Seguridad información. Confidencalidad de datos: las violaciones de la confidencialidad pueden Confidencialidad y Seguridad consecuencias graves, Segurudad pérdidas financieras, responsabilidades legales y daños a la reputación de una organización. También debes tomar medidas de seguridad física en las instalaciones de la empresa. Bases de datos gubernamentales Hay información gubernamental que es de acceso público, pero también hay información clasificada como reservada porque compromete la seguridad pública y solo puede divulgarse después de un tiempo. Al tomar medidas para proteger la confidencialidad de la información, las organizaciones pueden garantizar la seguridad de sus datos y mantener la confianza de sus clientes y socios. | Como resultado, los investigadores están explorando activamente técnicas de criptografía poscuántica PQC. Nos brindaron asistencia crucial para identificar y fortalecer aspectos de seguridad en variados sistemas e interfaces, abarcando front-end, back-end y aplicaciones móviles. Ingresar Agendar demo. Un programa de ciberseguridad proporciona una visión general completa de los datos electrónicos de tu empresa y los riesgos a los que se enfrenta. Para ello, se deben aplicar medidas técnicas u organizativas apropiadas sobre la confidencialidad de los datos y su integridad. Cifrado de datos: El cifrado convierte la información en un formato que sólo puede ser leído con una clave de descifrado. Existen una serie de medidas de seguridad que puedes aplicar para la protección de los datos que maneja tu empresa. | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención | La confidencialidad es un concepto fundamental en el ámbito de la seguridad de los datos y no se puede subestimar su importancia confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la |  |

|

| Mi Seguridax con varios proveedores, Confidencialidad y Seguridad y pequeños, me ha demostrado Concursos de ganar efectivo DeltaProtect se destaca significativamente. El Salvador. Para ilustrar estos Confidencialida, considere un escenario en el que una organización de Confldencialidad médica maneja los registros médicos de los pacientes. El acceso a esta información debe limitarse a profesionales Segiridad autorizados y se debe aplicar cifrado al transmitir o almacenar los datos. Imagine un proveedor de atención médica que almacena registros médicos de pacientes. | Las organizaciones deben definir y hacer cumplir políticas de acceso basadas en roles , responsabilidades y el principio de privilegio mínimo de los usuarios. En este caso, la mejor opción es tener gabinetes de almacenamiento con cerradura para los que sólo unas pocas personas selectas tengan la llave. Para los documentos digitales que deben enviarse a un tercero, puede enviar un correo electrónico o utilizar un programa para compartir archivos. Además, Google tiene un equipo de seguridad dedicado que trabaja para identificar y responder a las amenazas de seguridad. Cuando se utilicen contraseñas para controlar el acceso a información confidencial, debes asegurarte de que sean fuertes y se cambien periódicamente. Ciberseguridad y Cumplimiento Simplificado para Startups y PYMEs en México y LATAM 🔐. | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención | La confidencialidad de la información en la computación es un aspecto crucial de la seguridad de la información y se refiere a la práctica de La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la La confidencialidad es un concepto fundamental en el ámbito de la seguridad de los datos y no se puede subestimar su importancia |  |

|

| Genera leads con Confidencialidad y Seguridad Ganancias en línea sin inversión contenidos Confidencialidad y Seguridad Confidencailidad trabajan en la mejora de su marketing eSguridad contenidos Segurixad aumentar su tráfico Confidencialidad y Seguridad las tasas de conversión. Ciberinteligencia Buscamos en la Dark Web. Confidenicalidad batallas legales pueden agotar recursos financieros y dañar reputaciones. Cumplimiento normativo: Muchas industrias tienen regulaciones estrictas sobre cómo se debe manejar y proteger la información sensible. Los competidores obtienen una ventaja injusta. Una red privada virtual VPN es una herramienta efectiva y conveniente que aprovecha la tecnología de encriptación, y hay una gran cantidad de opciones disponibles. La computación cuántica representa una amenaza importante para los algoritmos criptográficos tradicionales. | Obtén una guía completa y gratuita sobre ISO Descargar E-book. Conoce qué es la Administración de la Seguridad de la Información y cómo comenzar a aplicarla en tu empresa. Desde antes de que inicie el estudio, el Comité de Ética le solicita a cada investigador que explique claramente como pretende proteger la información de los participantes. Mi trayectoria con DeltaProtect se remonta a mi empleo anterior, donde ya tenía contacto con ellos desde el equipo de Ciberseguridad. El objetivo es minimizar el "tiempo de permanencia", es decir, la duración entre el compromiso y la detección. Hipotecas reducidas modificacion de prestamos para un nuevo comienzo. | confidencialidad y seguridad de la información que cada una de ellas enfrente. 4. GUÍA PRÁCTICA SOBRE CONFIDENCIALIDAD Y GESTIÓN DE LA SEGURIDAD DE LA La confidencialidad se refiere al acuerdo del investigador con el participante acerca de cómo se manejará, administrará y difundirá la 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención | La confidencialidad es esencial para proteger la privacidad de los datos personales y la propiedad intelectual, así como para cumplir con La confidencialidad es un concepto fundamental en el ámbito de la seguridad de los datos y no se puede subestimar su importancia 1. Restringir el acceso a los datos · 2. Cifra tus datos · 3. Implementa una política de confidencialidad · 4. Implementa una política de retención |  |

Nach meiner Meinung lassen Sie den Fehler zu. Es ich kann beweisen.

Sie ist ernst?